Doména je reprezentatívny názov, pod ktorým vystupuje projekt, spoločnosť alebo aj jednotlivec vo svete internetu. Tá môže byť obyčajná, kedy jej názov nie je nijak výnimočný, no môže byť aj zaujímavý. Zväčša ide o krátku doménu, ľahko zapamätateľnú, alebo zloženú z bežne používaných slov, ako napríklad auto, poistenie, dovolenka a podobne.

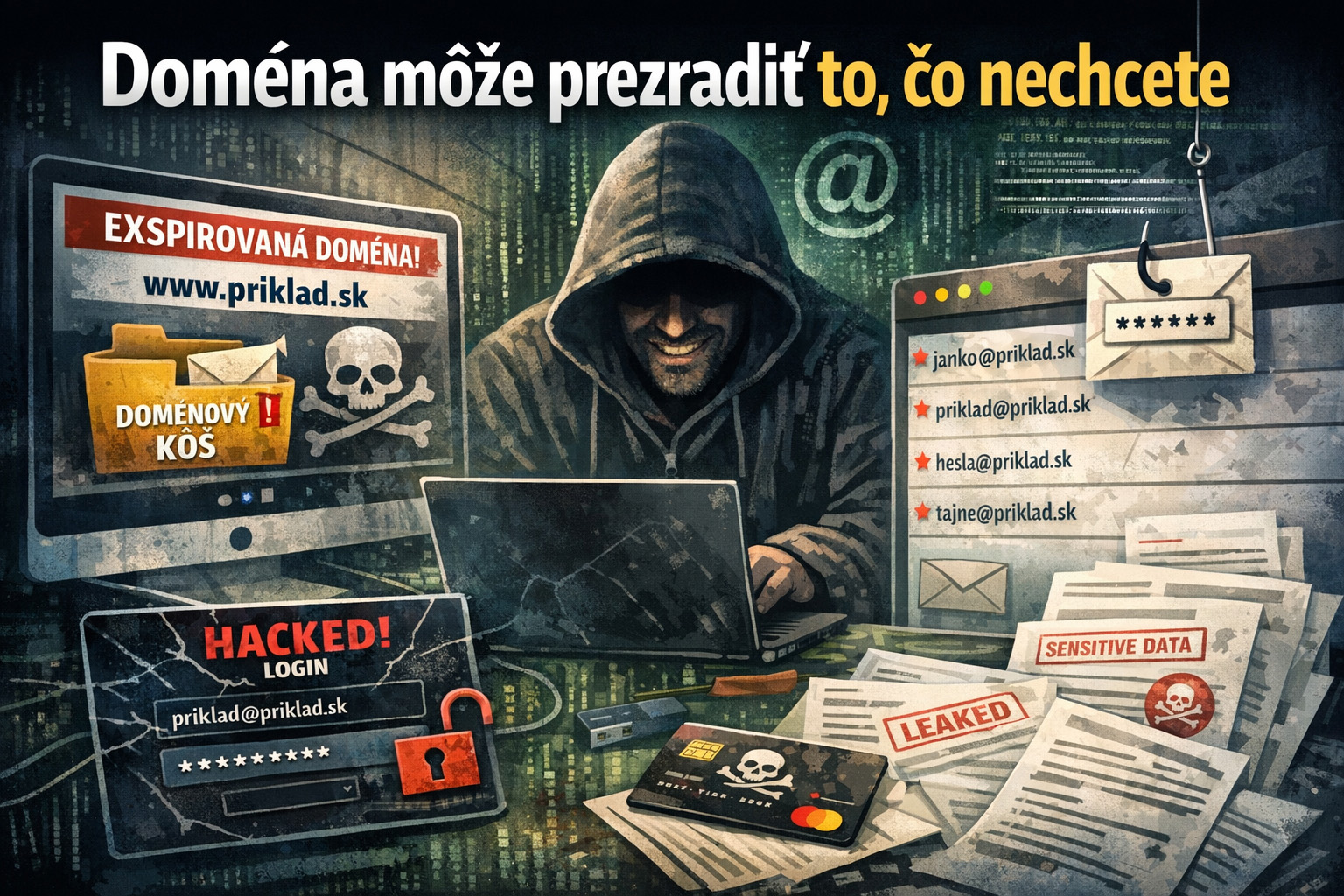

Takéto domény sa však dajú útočníkmi veľmi ľahko zneužiť, a to viacerými spôsobmi. Medzi ne patrí využitie bývalého obsahu webu, kde útočník môže „oživiť“ vizuál pôvodného obsahu a následne pokračovať v jeho „prevádzke“, ktorý môže využiť vo svoj prospech a spolu z minulosti dôveryhodnou mailovou adresou môže oslovovať bývalých klientov alebo nových potenciálnych klientov s požiadavkami, ktoré majú cieľ získať citlivé údaje.

No útočník na to, aby získal citlivé údaje, nemusí byť vždy aktívny. Stačí aby nastavil „pár vecí“ ako je potrebné a vyčkával, kým napríklad bývalý klient spoločnosti zašle niečo citlivé, či zaujímavé. Takýmto zneužitím domény je aj doménový kôš pre mailové adresy, ktorého praktický príklad si v tomto článku popíšeme.

Registrácia použitých alebo zaujímavých domén

Jedného dňa som si naprogramoval web, na ktorom mi zobrazí domény, ktoré v daný deň, resp. v ďalších dňoch, budú zmazané z registra domén. Teda nie exspirované, nakoľko platí ochranná doba domény, ale tie, ktoré budú v daný deň naozaj vymazané a dostupné na registráciu. Ako mnohí na Slovensku, rád poľujem na zaujímavé domény. Či už kvôli ich názvu, dĺžke ale aj histórii.

Do môjho portfólia patrí niekoľko domén, ktoré boli v minulosti „živé“. Takou je aj na prvý pohľad neškodná doména priklad.sk. Tú som si zaobstaral ako altrenatívu k celosvetovo známej doméne example.com, ktorá slúži ako testovacia doména. Ak teda potrebujete demonštrovať miesto, kde má byť zadaná webová alebo mailová adresa, použijete práve príkladovú doménu.

Takýto „placeholder“, teda doslovne „zástupný text“, je text zobrazujúci sa napríklad v poli na vpísanie mailovej adresy (napr. [email protected]), používa, resp. používalo, niekoľko aj veľkých portálov ako Google, Apple a pod.

Takáto príkladová doména, ktorá obsahuje doménový kôš mailových adries, možno skrýva ešte viac, ako iné domény.

Pohodlnosť či nevedomosť ľudí, môže byť bezpečnostná hrozba

Ak človeka, ktorý nie je technicky zdatný, pod zámienkou vyššej bezpečnosti prinútite zadať alternatívnu mailovú adresu a ako bonus mu zobrazíte nápovedu, aby zadal mailovú adresu v tvare [email protected], užívatelia namiesto toho, aby zadali svoju alternatívnu mailovú adresu, napríklad pre prípad obnovy hesla, zadajú [email protected], [email protected], [email protected], či už z dôvodu, že to web jasne žiada alebo z dôvodu, že inú mailovú adresu jednoducho nemajú a nechcú aby ich to viac „otravovalo“.

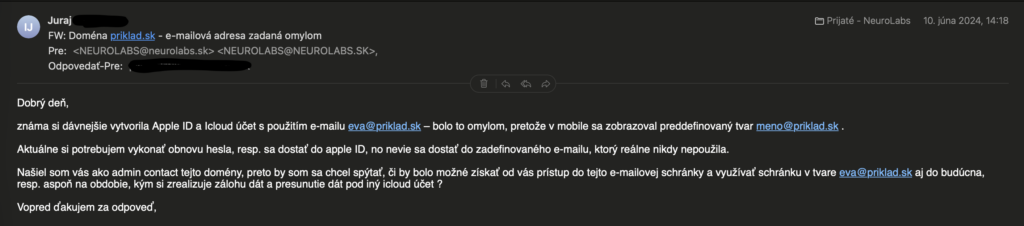

A tu už sa dostávame k popísaniu prvej praktickej hrozby pre užívateľov. S prvým prípadom som sa stretol niečo po vyše polroku vlastníctva domény priklad.sk, kedy mi prišla požiadavka o pána Juraja, ktorého známa si do Apple ID pridala práve alternatívnu adresu podľa príkladu, ktorý jej Apple ponúkol.

Tá do svojho Apple ID zabudla heslo a pre jeho obnovu potrebovala prístup k mailovej adrese, ktorú zadala ako alternatívnu, teda [email protected]. Tento prípad je jeden z tých pozitívnych, kedy sa legitímny užívateľ dostane späť k svojmu účtu a obnovenie nebolo zneužité. No takéto nastavenie nesie obrovské riziká.

Alternatívna mailová adresa ako brána k účtu

Nie každý príbeh môže dopadnúť takto šťastne. Útočník nevie, koľko užívateľov známych služieb má nastavený takýto alternatívny mail a k akým účtom je priradený. Užívateľ mu však vie veľmi ľahko pomôcť.

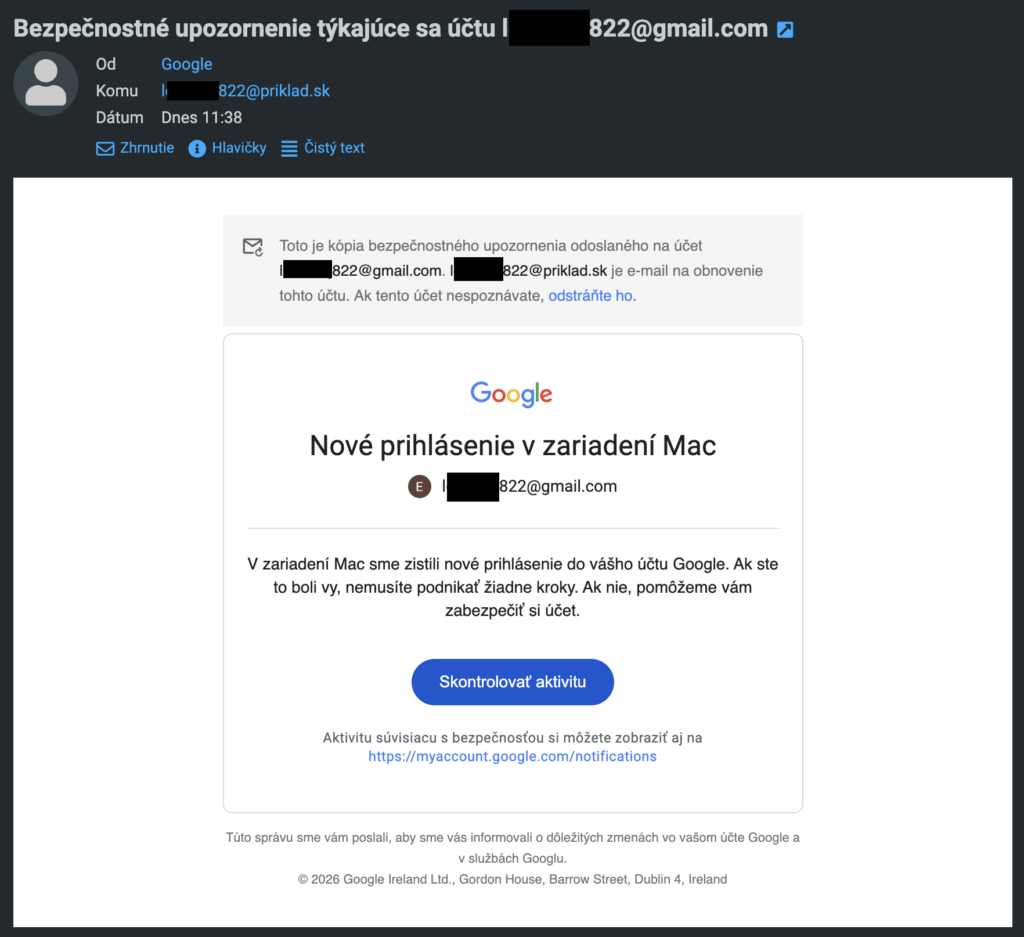

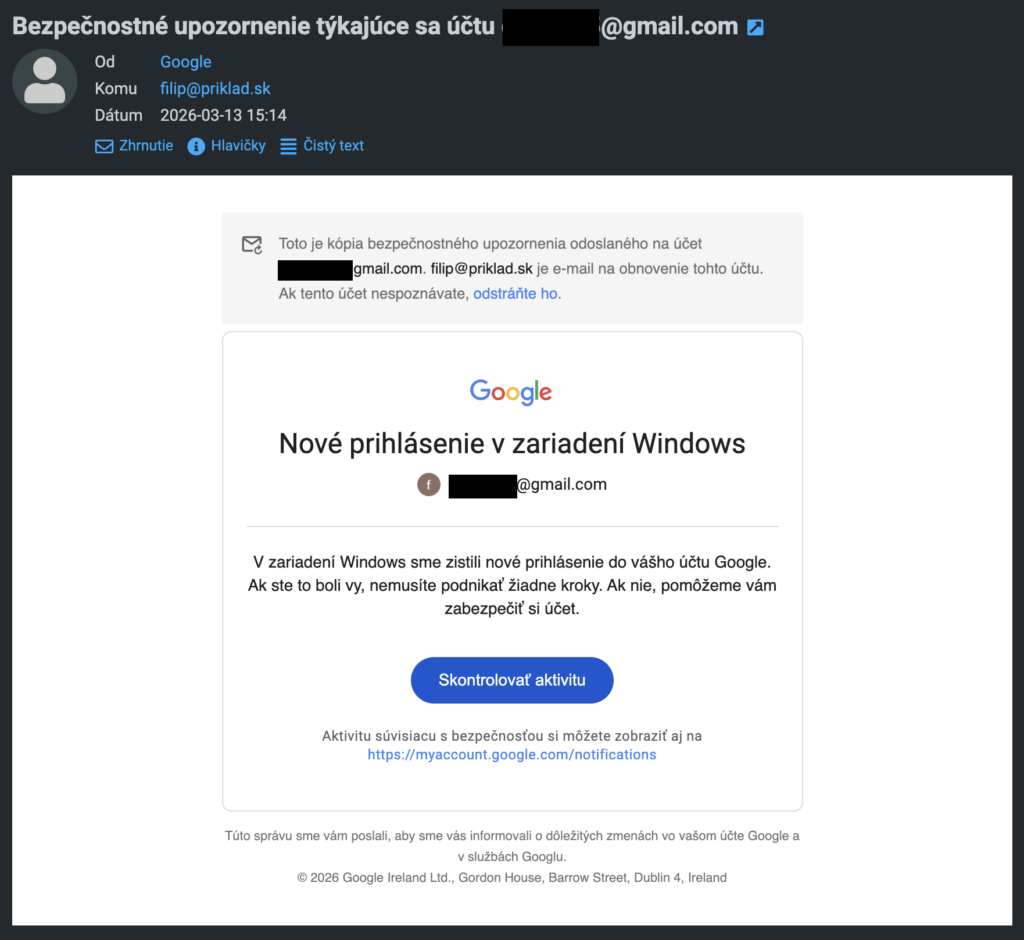

Prvým rizikom, ktoré užívateľ môže urobiť je, že si v prípade zabudnutia hesla nechá zaslať žiadosť o obnovu hesla na takúto adresu. Ak totiž útočník vlastní takúto doménu a má na nej nastavený doménový kôš, služba prezradí, že užívateľ XYZ s konkrétnou mailovou adresou, napríklad v službe Gmail, žiada o obnovu hesla. A to nie je jediné riziko.

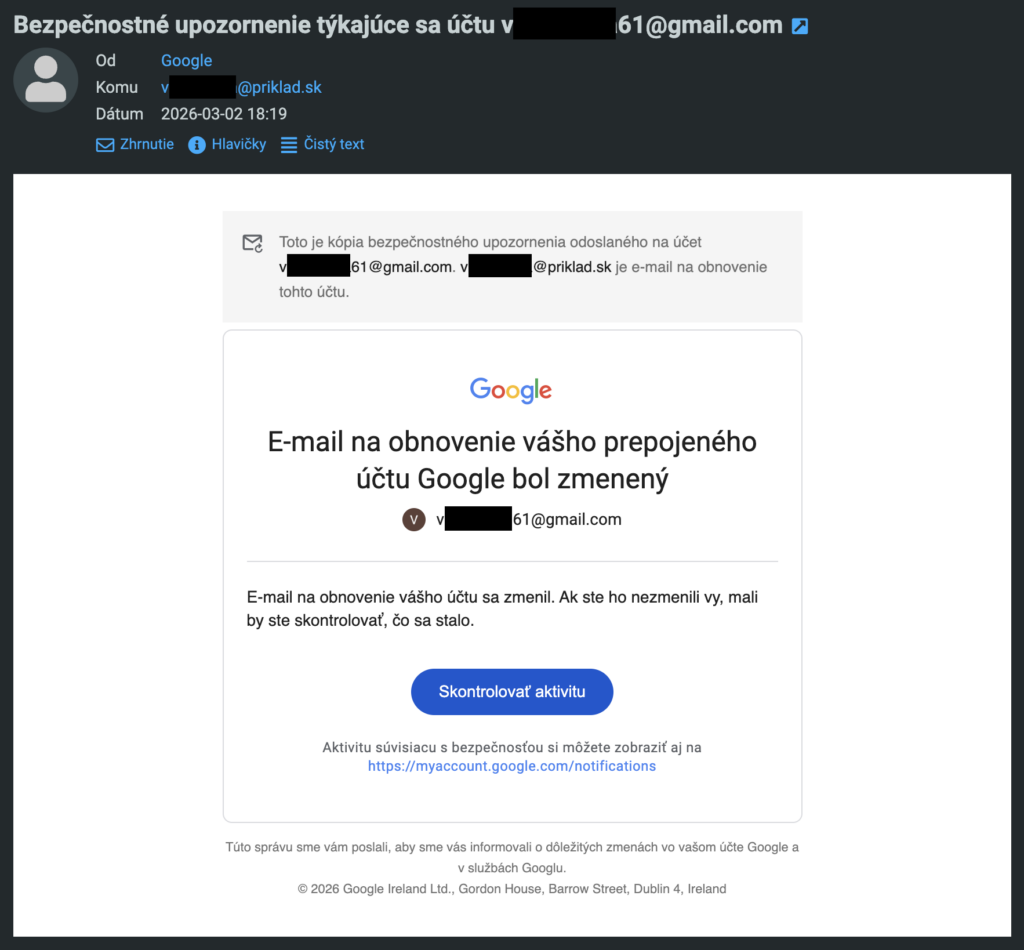

Len za pár mesiacov prišlo do doménového koša domény priklad.sk niekoľko mailov zo služby Google informujúcich o novom prihlásení do účtu, resp. so spomínanou žiadosťou o obnovu zabudnutého hesla. Pre takto odhalené prepojenia alternatívneho mailu na „takejto“odpočúvanej“ doméne, je len kúsok k odcudzeniu hlavného účtu.

Niekedy dopomôže aj tretia strana k odhaleniu citlivých informácií

Predstavme si správcu webovej stránky, ktorý prirpavuje nejaký obsah webstránky, kde potrebuje napísať mailovú adresu. Či už ide o nadizajnovanie alebo umiestnenie kontaktných informácií, ktoré ešte nemá k dispozícii, napíše tam zatiaľ [email protected], aby demonštroval, že na toto miesto má ísť mailová adresa a takto to bude na webe vyzerať.

Môže ísť taktiež o nastavenie kontaktného, či objednávkového formuláru programátorom, ktorý ho pripraví, no ešte nedostal pokyn, na akú mailovú adresu sa obsah z formuláru má zaslať, a tak tam dá zatiaľ [email protected].

Nič by na tom nebolo zlé, keby sa v produkčnej verzii webu zmenili tieto dočasné mailové adresy na tie, ktoré tam byť majú. Potom sa môže stať, že užívateľ, zväčša nevedomky, takto adresuje svoju požiadavku v domnienke, že píše priamo adresátovi na príkladovú doménu, ktorú môže mať v rukách útočník.

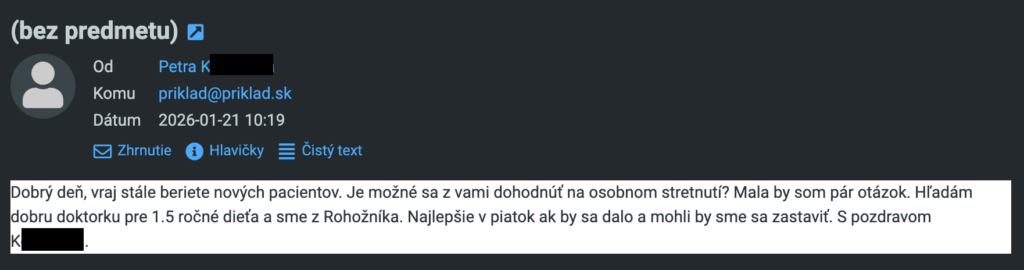

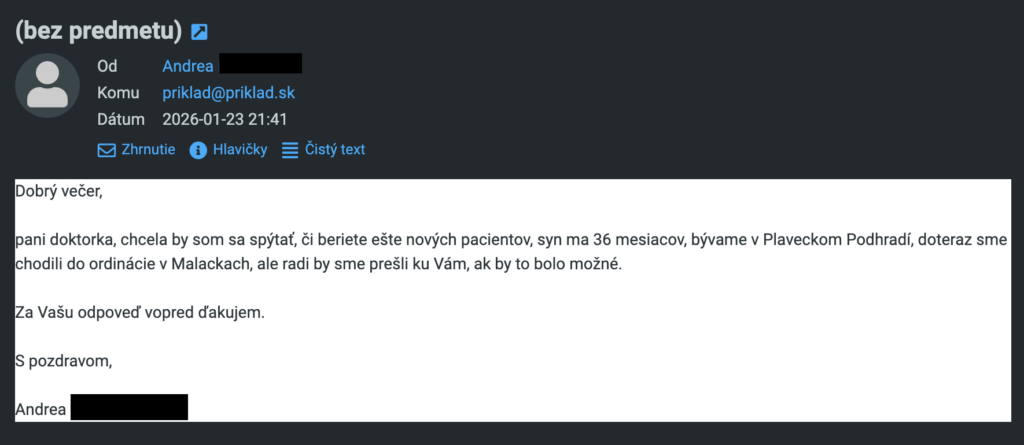

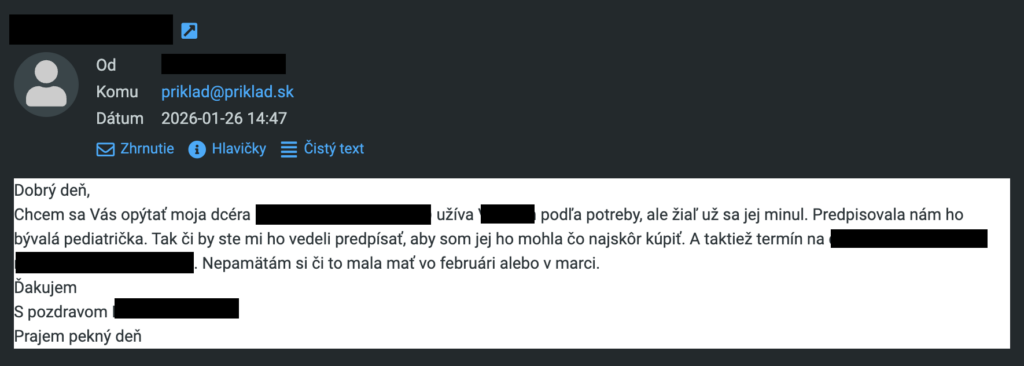

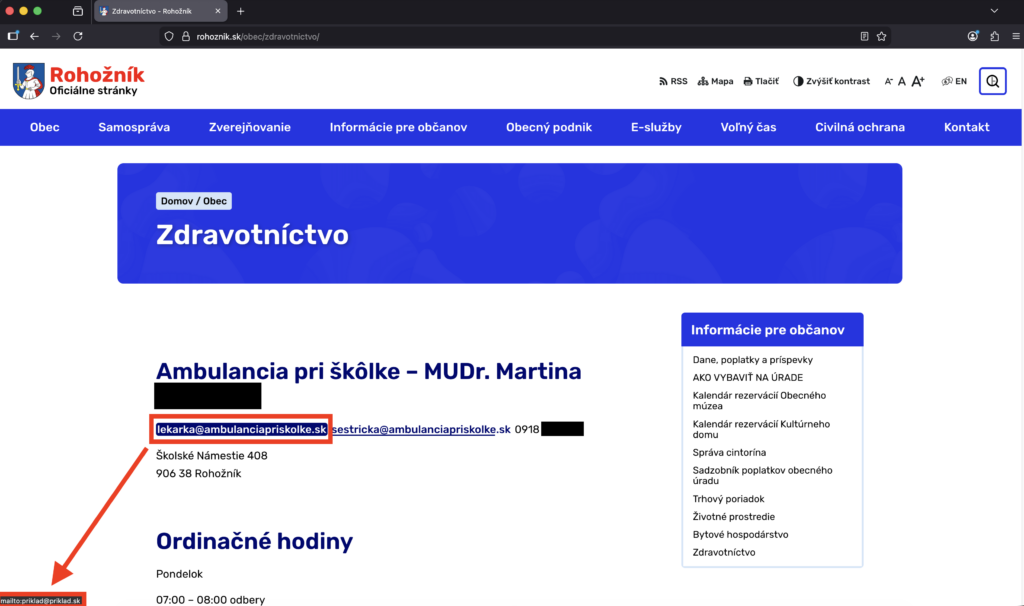

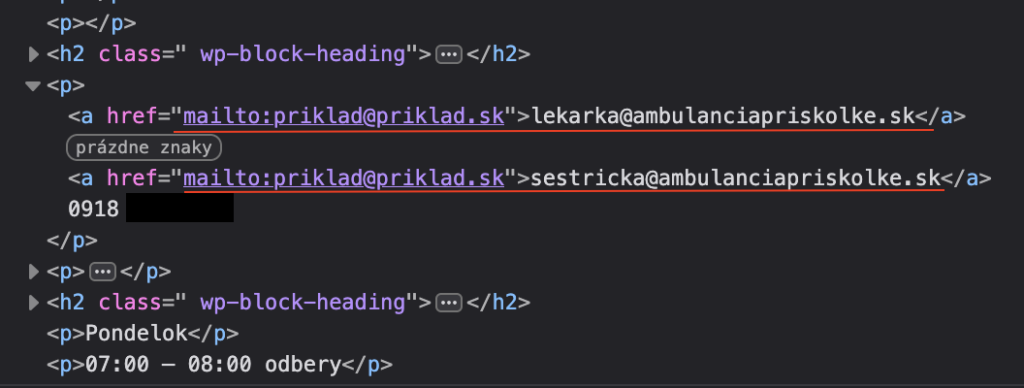

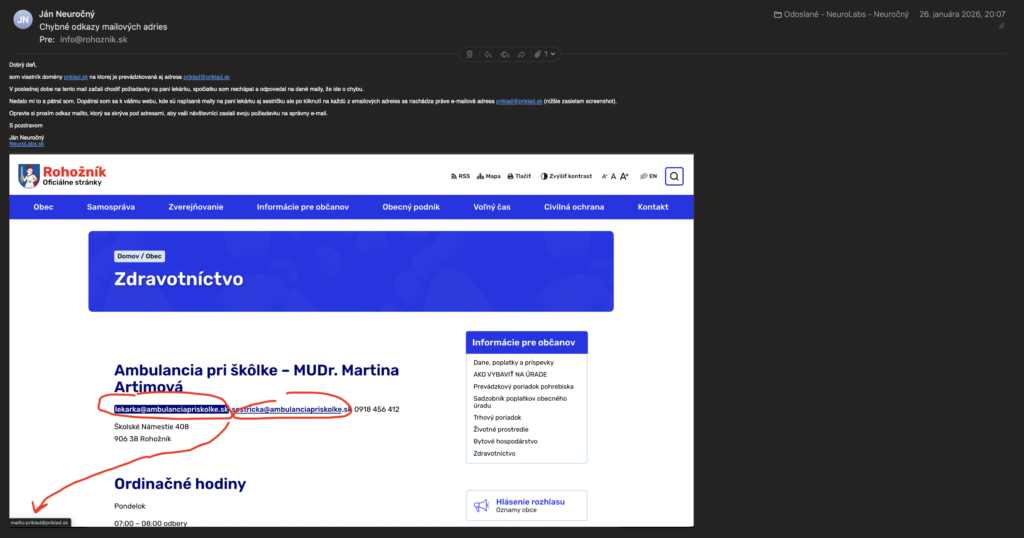

Takýmto prípadom je web obce Rohožník, kde na podstránke o zdravotníctve v obci, je kontakt na Ambulanciu pri škôlke. Na prvý pohľad sú pod nadpisom zverejnené dve legitímne mailové adresy, na pani lekárku a sestričku, ktoré však vo svojom prekliku skrývajú mailovú adresu [email protected].

Užívateľovi sa po kliknutí otvorí jeho mailová aplikácia pripravená na napísanie mailu s predpísanou mailovou adresou [email protected].

Ak si užívateľ nevšimne, že predpísaná mailová adresa nie je naozaj tá, na ktorú chce písať svoju správu, odošle ju úplne niekam inam, obzvlášť ak doména je funkčná a má aktivovaný doménový kôš, útočník sa v tomto prípade môže k dosť citlivým zdravotným údajom, ktoré môže zneužiť.

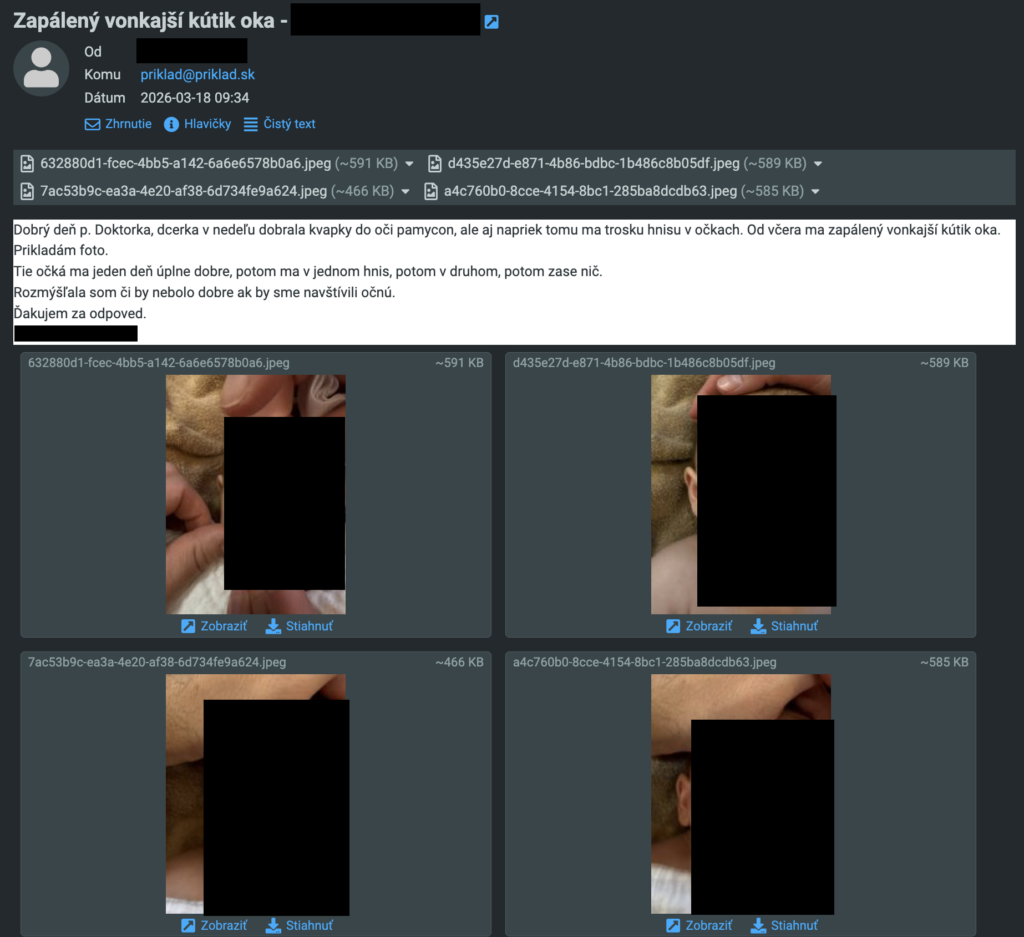

Od začiatku roka 2026 do konca marca prišlo týmto spôsobom niekoľko mailových správ s rôznymi požiadavkami, ktoré mali skončiť v schránke ambulancie. Najprv som nechápal, odkiaľ sa maily berú a prečo sú priamo adresované na mail [email protected].

Spočiatku som odpisoval, že ide o omyl a že pravdepodobne kontaktný formulár, kam písali svoju správu, je nastavený na testovaciu príkladovú doménu, no podľa často sa opakujúcich lokalít v správach som sa zameral na lokalitu Záhoria, aby som tento zdroj vypátral.

Práve vďaka lokality som našiel inkriminovaný web obce Rohožník, kde sa táto jednoduchá chyba nachádza.

Obec som bezodkladne po tomto zistení infromoval 26. januára 2026, že na webe majú chybu no 24. marca 2026, čiže takmer dva mesiace po kontaktovaní, chyba na webe obce nebola odstránená a mnoho mailov miesto ambulancie končí stále v schránke [email protected]

V čase písania tohto článku 25. marca 2026, bol opätovne zaslaný mail obci Rohožník o odstránenie tohto stavu, no aj v čase zverejnenia článku 27. marca 2026, sa chyba na webe nachádzala.

Podľa webového archívu tento stav na webovej prezentácii obce trvá minimálne od mája 2025.

Záver

Pokiaľ prevádzkujete na doméne webstránku, na ktorej bol v minulosti pre útočníkov zaujímavý obsah, prípadne na doméne boli prevádzkované mailové schránky a prijímali často citlivé údaje z tretích strán, stojí za zváženie nechať si doménu aj po skončení biznisu, resp. projektu, vo svojom vlastníctve a znížite tým riziko úniku citlivých dát.

Ak ste užívateľ, do webových služieb zadávajte výhradne svoje existujúce mailové adresy, pravidelne kontrolujte ich aktuálnosť a prístup k nim. V prípade kliknutia na mailovú adesu na webstránke, si skontrolujte pri písaní mailu, či je v poli prijímateľa naozaj adresa toho, komu chcete mail doručiť.